前述

OpenSSH(OpenBSD Secure Shell)是OpenBSD计划组的一套用于安全访问远程计算机的连接工具。该工具是SSH协议的开源实现,支持对所有的传输进行加密,可有效阻止窃听、连接劫持以及其他网络级的攻击。 OpenSSH 8.9版本至9.3之前版本存在安全漏洞,该漏洞源于将智能卡密钥添加到ssh-agent,会导致忽略每次转发的目标约束。

注:此操作步骤同样适用于Red Hat系所有 9.x 服务器系统。

注意事项:

在升级之前,建议打开多个SSH终端连接,并安装telnet服务器,确保在SSH服务器升级异常时,可以通过telnet服务器远程连接,进行紧急问题修复处理。

因为最开始需要直接卸载openssh,卸载完之后就连不上了,如有问题不好解决,所以建议多开几个SSH终端连接。

在升级前一定要备份原有的配置文件,以防出现意外情况。

安装一些必要的命令(需要用到的)

安装一些必要的命令(需要用到的)

yum install wget gcc openssl-devel pam-devel rpm-build zlib-devel -y如果没有外网,可以选择在有网络的服务器上下载rpm安装包,yum离线下载安装包可参考:Centos7 yum如何下载离线安装包?(详解)

Centos 服务器升级OpenSSH到9.3p1

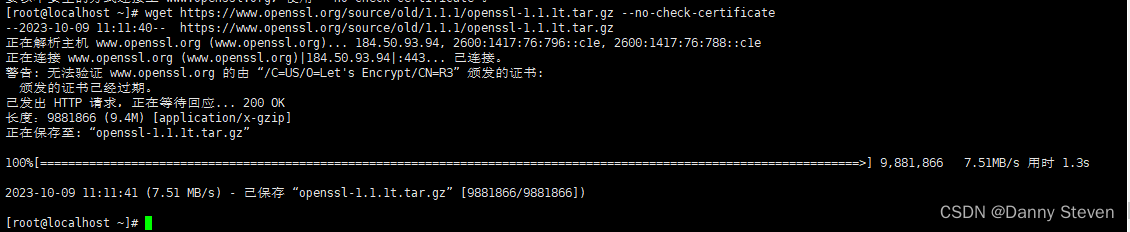

wget https://www.openssl.org/source/old/1.1.1/openssl-1.1.1t.tar.gz --no-check-certificate

解压并放到/usr/local/目录

tar xf openssl-1.1.1t.tar.gz -C /usr/local1、编译安装openssl

# 进入openssl目录cd /usr/local/openssl-1.1.1t# 编译安装openssl./config shared --prefix=/usr/local/opensslmake -j 4make install为openssl做软连接

echo "/usr/local/openssl/lib/" >> /etc/ld.so.conf# 加载配置文件ldconfig# 备份以前的opensslmv /usr/bin/openssl /usr/bin/openssl.old# 软连接,如果提示软连接已存在,记得备份软连接,然后在执行下面再次软连接,要不然会出问题,会导致root目录看不了,磁盘看不了,sftp连接不上;ln -sv /usr/local/openssl/bin/openssl /usr/bin/opensslln -s /usr/local/openssl/lib/libssl.so.1.1 /usr/lib64/libssl.so.1.1ln -s /usr/local/openssl/lib/libcrypto.so.1.1 /usr/lib64/libcrypto.so.1.1软连接,如果提示软连接已存在,记得备份软连接,然后在执行上面再次进行软连接,要不然会出问题,会导致root目录看不了,磁盘看不了,sftp连接不上,等等一系列问题;

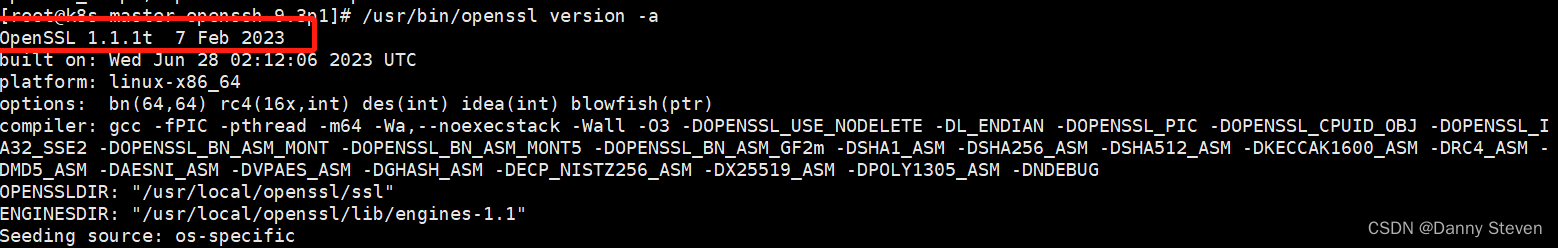

查看openssl版本

openssl version -a 2、查看、备份并卸载原有OpenSSH

2、查看、备份并卸载原有OpenSSH

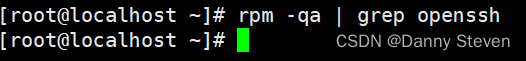

# 查看当前安装包[root@localhost ~]# rpm -qa | grep opensshopenssh-clients-7.4p1-21.el7.x86_64openssh-7.4p1-21.el7.x86_64openssh-server-7.4p1-21.el7.x86_64# 查看当前OpenSSH版本(Centos7 默认使用OpenSSH_7.4p1)[root@localhost ~]# ssh -VOpenSSH_7.4p1, OpenSSL 1.0.2k-fips 26 Jan 2017# 备份现有的SSH[root@localhost ~]# mv /etc/ssh/ /etc/ssh.bak[root@localhost ~]# mv /usr/bin/ssh /usr/bin/ssh.bak[root@localhost ~]# mv /usr/sbin/sshd /usr/sbin/sshd.bak# 如果您是第一次升级,备份/etc/init.d/sshd时会不存在,不影响后续操作[root@localhost ~]# mv /etc/init.d/sshd /etc/init.d/sshd.bakmv: 无法获取'/etc/init.d/sshd' 的文件状态(stat): No such file or directory# 卸载现有OpenSSHrpm -e --nodeps $(rpm -qa |grep openssh) 确保已经卸载成功(没有返回则卸载成功)

确保已经卸载成功(没有返回则卸载成功)

rpm -qa | grep openssh

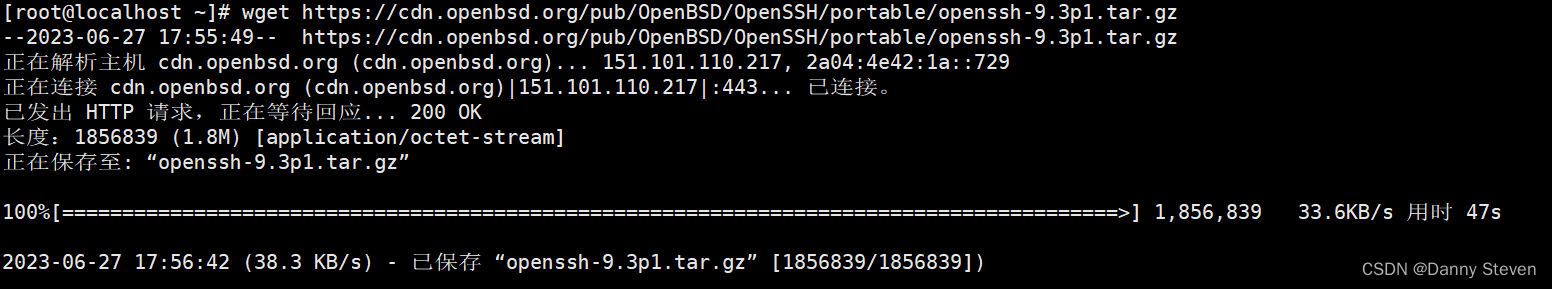

3、下载OpenSSH二进制包

openssh官网:下载官网

wget https://cdn.openbsd.org/pub/OpenBSD/OpenSSH/portable/openssh-9.3p1.tar.gz

4、解压并编译安装OpenSSH

# 将下载的openssh安装包移动到/usr/local下[root@localhost ~]# mv openssh-9.3p1.tar.gz /usr/local/# 进入/usr/local/目录解压openssh9.3[root@localhost ~]# cd /usr/local/[root@localhost local]# tar xf openssh-9.3p1.tar.gz# 进入openssh目录[root@localhost local]# cd openssh-9.3p1# 编译安装[root@localhost openssh-9.3p1]# CCFLAGS="-I/usr/local/include" \LDFLAGS="-L/usr/local/lib64" \./configure \--sysconfdir=/etc/ssh \--with-zlib \--with-ssl-dir=/usr/local/openssl[root@localhost openssh-9.3p1]# make -j 4[root@localhost openssh-9.3p1]# make install5、授权

[root@localhost openssh-9.3p1]# chmod 600 /etc/ssh/*6、复制配置文件

[root@localhost openssh-9.3p1]# cp -rf /usr/local/sbin/sshd /usr/sbin/sshd[root@localhost openssh-9.3p1]# cp -rf /usr/local/bin/ssh /usr/bin/ssh[root@localhost openssh-9.3p1]# cp -rf /usr/local/bin/ssh-keygen /usr/bin/ssh-keygen[root@localhost openssh-9.3p1]# cp -ar /usr/local/openssh-9.3p1/contrib/redhat/sshd.init /etc/init.d/sshd[root@localhost openssh-9.3p1]# cp -ar /usr/local/openssh-9.3p1/contrib/redhat/sshd.pam /etc/pam.d/sshd.pam7、修改配置允许root用户远程登录

# 修改配置允许root用户远程登录(允许使用密码登录,允许root远程登录,开启端口,赋予/etc/init.d/sshd权限)cat >>/etc/ssh/sshd_config<<EOFPermitRootLogin yesX11Forwarding yesPasswordAuthentication yesKexAlgorithms diffie-hellman-group1-sha1,diffie-hellman-group14-sha1,diffie-hellman-group-exchange-sha1,diffie-hellman-group-exchange-sha256,ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group1-sha1,curve25519-sha256@libssh.orgEOF[root@localhost openssh-9.3p1]# sed -i "s/^#Port/Port/g" /etc/ssh/sshd_config[root@localhost openssh-9.3p1]# chmod 755 /etc/init.d/sshd8、启用sshd,生成服务配置文件,并重启服务

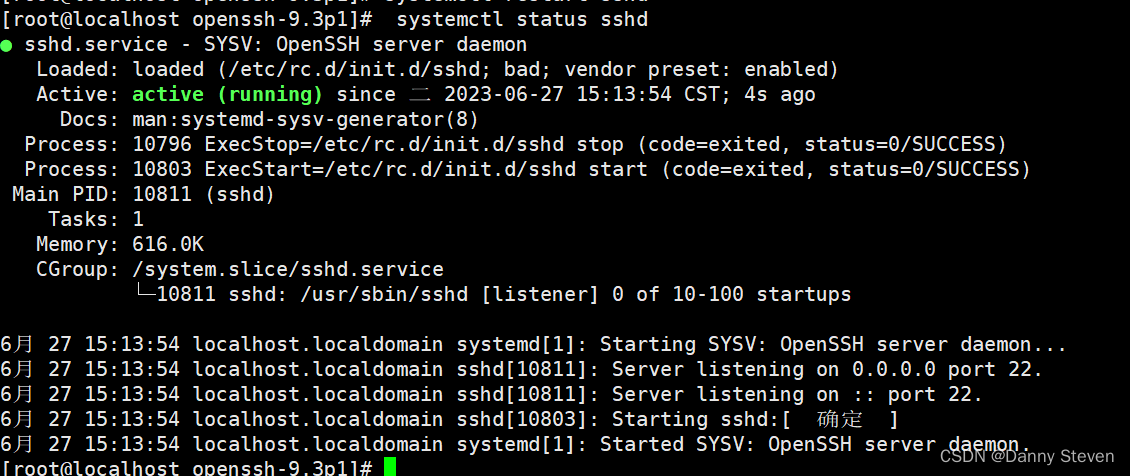

# 启用sshd,生成服务配置文件[root@localhost openssh-9.3p1]# systemctl enable sshdsshd.service is not a native service, redirecting to /sbin/chkconfig.Executing /sbin/chkconfig sshd on# 重启服务[root@localhost openssh-9.3p1]# systemctl restart sshd# 查看服务状态[root@localhost openssh-9.3p1]# systemctl status sshd

9、验证升级是否成功

[root@localhost ~]# ssh -VOpenSSH_9.3p1, OpenSSL 1.0.2k-fips 26 Jan 2017